WAF、IPS/IDS、F/W(ファイアウォール)との違い

「デジサート クラウド型WAF」は2024年10月31日 をもって新規販売を終了いたしました。

WAFとは?

WAFとは、Webサイトの前面に配置することでWebサイト、およびその上で動作するPHPなどのWebアプリケーションを狙った攻撃を防御するセキュリティ対策製品です。F/W(ファイアウォール)やIPS(IDS)といった従来のゲートウェイセキュリティ対策製品とWAFの違いは、防御できる通信レイヤーと防御できる攻撃にあります。

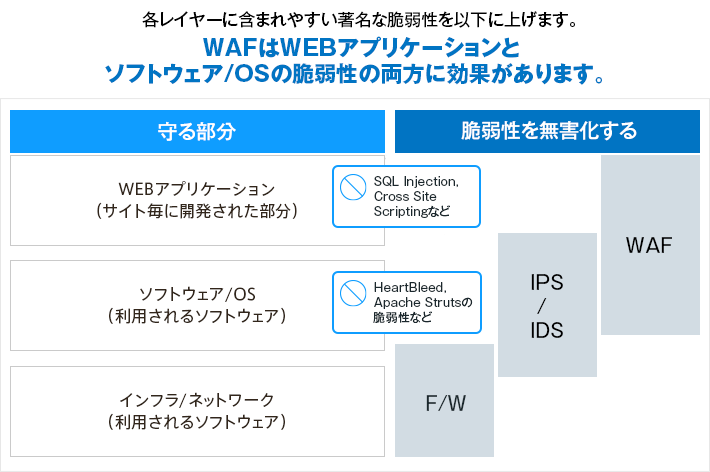

防御可能な通信レイヤーの違い

ネットワークやサーバを外部から守る攻撃手段の代表的なものとして、F/W(ファイアウォール)、IPS(IDS)、Webアプリケーションファイアウォール(WAF)があります。それぞれの得意分野がある中で守るべきものを明確にすることで効果的な対策ができます。

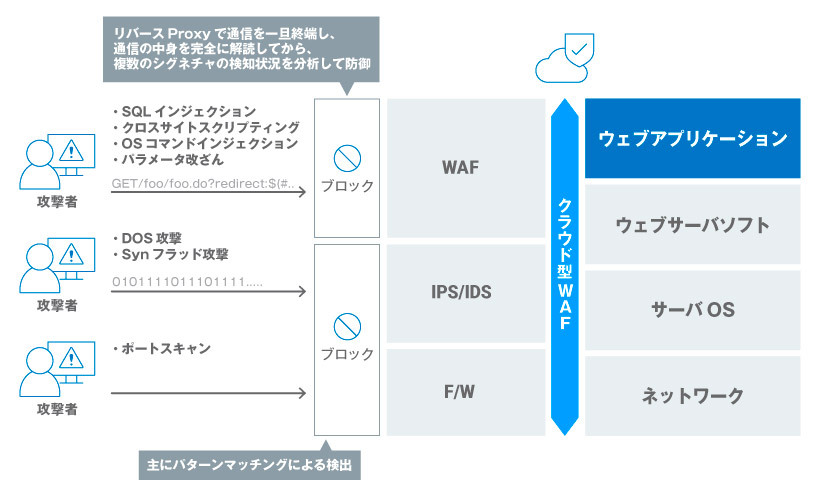

防御可能な攻撃の違い

一般的なF/Wでは、「SQLインジェクション」や「クロスサイトスクリプティング」、「パラメータ改ざん」等は防げません。また、IPS/IDSにおいては難読化されている攻撃に対する検知精度は低いと言われています。 実際、WAFで検知したサイバー攻撃のうち、IDS/IPSはその半数以上を検知できなかったという報告もあります。

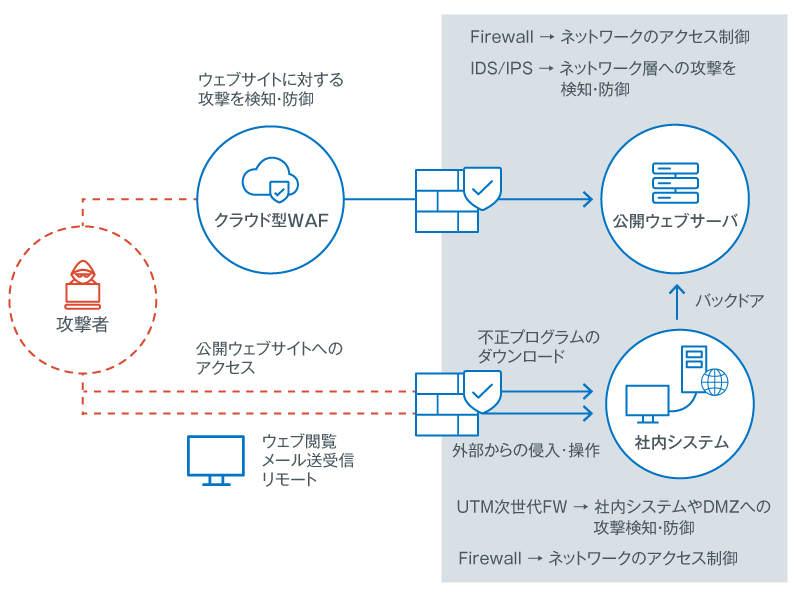

各種ゲートウェイ型セキュリティ対策

クラウド型WAFは、公開ウェブサーバに対する攻撃を検知・防御します。SQLインジェクション、クロスサイトスクリプティング、OSコマンドインジェクション、パスワードリスト攻撃などの攻撃を防ぎます。

| 保護対象 | 守ることができる主な攻撃 | |

| WAF | 公開ウェブサーバ | SQLインジェクション、クロスサイトスクリプティング、パスワードリスト攻撃 |

| UTM、次世代FW (L7ファイヤーウォール) |

DMZ、社内システム | 標的型攻撃、マルウェア感染、ネットワークのアクセス制御を超える攻撃 |

| FireWall (L4ファイヤーウォール) |

DMZ、社内システム | ネットワークのアクセス制御を超える攻撃 |

| IDS、IPS | DMZ、社内システム | DoS攻撃、Synフラッド攻撃 |

WAFについて詳しく知る

WAFの種類と特徴

| アプライアンス型WAF | ハードウェアアプライアンスをゲートウェイに設置する。設置方法はネットワークに直列で接続する「インライン型」とスイッチなどのミラーリングポートに接続する「ミラー型」がある。導入時にはアプライアンスを購入し設置する必要があるため初期費用が高価になるほか、脆弱性への対応やチューニングといった運用も自社で行う必要がある。 |

| ソフトウェア型WAF | サーバを構築し、インストールする。導入時にはサーバとソフトウェアを構築する必要があり、初期費用が高価になる。また、脆弱性への対応やチューニングといった運用も自社で行う必要があることはアプライアンス型と同様。 |

| クラウド型WAF | クラウド上にある仮想アプライアンスとしてのWAF。導入時には申し込みを行ってネットワーク設定を一部変更することで利用できる。また、運用はサービス提供側が行うため、脆弱性への対応やチューニングといった作業も不要となる。サーバの構築や機器の購入が不要なため初期費用を抑え、安価な月額料金で利用できる。 |

WAF関連用語解説

- - 脆弱性

- ソフトウェアやネットワークなどにおけるセキュリティ上の問題。セキュリティホールとも呼ばれる。最近ではWebサイトやWebアプリケーションの脆弱性を悪用されるケースが増えており、結果としてWebサイトを改ざんされたり、マルウェアを埋め込まれたり、情報漏えいを引き起こされている。

- - Webアプリケーション

- Webサーバ上で動作するアプリケーションのこと。ユーザはWebブラウザでアクセスすることでアプリケーションを利用できる。ユーザが急増していることから、脆弱性を狙う攻撃も増加している。

- - L7

- OSI参照モデルにおける第7層「アプリケーション層(レイヤー7)」を指す。L7はネットワークを介したアプリケーション(Webアプリケーション)の通信を定義する。IPSはL7通信に対応しておらず、Webアプリケーションへの攻撃を検出できないため、L7通信のセキュリティ対策にはWAF 等が利用される。

- - クラウド型

- 仮想化技術の進歩によって、インターネット上でさまざまなサービスが提供されるようになった。さまざまなハードウェアも、仮想アプライアンスとして提供されている。導入や運用の手間がなく、安価な月額料金で利用できることがメリットとなっている。

- - 仮想パッチ

- 通常、ソフトウェアの脆弱性は、修正パッチを適用することで解消できるが、脆弱性を悪用する攻撃をルールとしてWAFに登録することでも攻撃を防ぐことができる。これを仮想パッチと呼ぶ。サービス停止などを行わずに保護することができるメリットがある。

-

会社概要

-

My Account

-

リソース

-

サイト

-

© 2025 DigiCert, Inc. All rights reserved.

リーガルリポジトリ Webtrust 監査 利用条件 プライバシーポリシー アクセシビリティ Cookie 設定 プライバシーリクエストフォーム