攻撃者はインターネットのルーティングを操作することで、認証局(CA)をだまして、自分が実際には管理していないドメインの証明書を発行させてしまうことがあります。この問題を防ぐために設計されたのが Multi-Perspective Issuance Corroboration(MPIC) です。インターネット上の複数の拠点からドメイン利用権を確認することで、BGPハイジャックなどのネットワークレベルの攻撃に対して重要な防御レイヤーを追加します。

ただし、この追加の保護は「ドメイン認証の仕組み」にも変更をもたらします。デジタル証明書を利用するすべての組織が理解し、準備する必要がある変更です。MPICはすでに導入されており、適用期限も迫っているため、仕組みを理解して備えることが重要です。

従来の認証が補強を必要とする理由

多くの認証局は、DNSレコードを確認したり、HTTP経由で特定のファイルをリクエストしたりしてドメイン利用権を確認します。しかし、これらのチェックは通常1か所のネットワークから行われます。多くの場合それで十分ですが、インターネットのルーティングの脆弱性を突かれる余地が残ってしまいます。

攻撃者がBGPハイジャックやDNSスプーフィングを使ってトラフィックを自分のサーバーに迂回させれば、確認結果を改ざんできます。認証局から見るとすべて正常に見えてしまい、誤った相手に証明書が発行される恐れがあるのです。

MPICはこの問題を解決します。1つの拠点に頼るのではなく、認証局は複数の独立したネットワーク拠点からドメイン利用権を確認しなければなりません。すべての拠点から一貫した結果が得られたときのみ、リクエストは進行します。結果が一致しない場合はプロセスが停止し、攻撃者が密かに検証を突破することが難しくなります。

MPICの仕組み

CA/Browser Forumの新ルールにより、TLSやS/MIME証明書を発行する認証局は、複数の独立したネットワーク拠点からドメイン利用権を確認する必要があります。これはドメイン名の利用権確認(DCV) とCAA(Certificate Authority Authorization)チェックの両方に適用されます。

具体的には、認証局はまず通常のインフラから検証を行い、その後、異なるネットワークや地域にある複数の拠点から再度検証を実行します。これらの独立したチェックで一貫した結果が得られた場合にのみ、証明書が発行されます。

MPICは以下の一般的な検証方法すべてに適用されます:

すべての方法で、すべての拠点から同じ結果が得られる必要があります。もし1つでも異なる結果が返ってきた場合、証明書リクエストはフラグ付けされるか拒否されます。この冗長性が、リアルタイムでのルーティング操作の試みを検知・阻止する助けとなります。

MPIC導入フェーズとスケジュール

CA/Browser Forumは業界が対応できるよう、MPICを段階的に導入しています。初期段階ではテストと監視に重点を置き、時間をかけて強制適用を進めていきます。2025年9月からは、証明書発行において複数の独立したネットワーク拠点での結果の一致(Corroboration)が必須となります。

ロールアウトのスケジュールは次のとおりです。

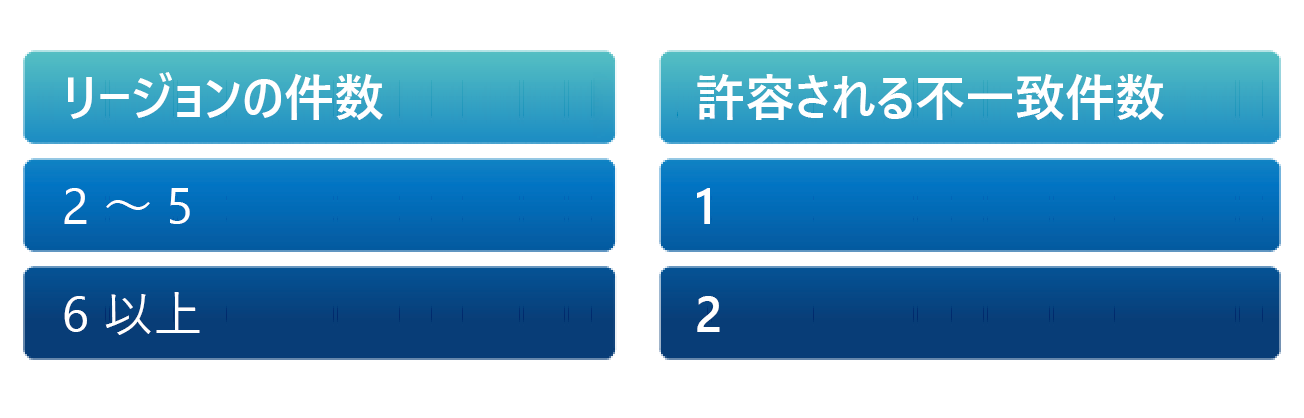

ルールでは拠点の数だけでなく、少なくとも2つの異なるRIR(Regional Internet Registry)リージョンからチェックを行うことも求められています。また、一定数の不一致を許容できる「クォーラムモデル」も導入されます。

この段階的アプローチによって、認証局は必要なインフラを整備でき、ドメイン所有者はシステムを調整し問題を解決する時間を確保できます。

MPICに向けたシステム準備

MPICに対応するには、世界中の複数のネットワーク拠点からの検証リクエストに対応できるよう、システムを整備する必要があります。IP制限(許可リスト、ファイアウォール、アクセス制御リストなど)を利用している場合、無意識に一部の検証をブロックしている可能性があります。

まず、検証エンドポイント(認証用トークンを含むDNSレコードやHTTPファイル)が組織外からアクセス可能か確認しましょう。これらは認証局だけでなく、インターネット上の独立した拠点からもアクセスできる必要があります。

ACMEプロトコルやAPIベースの自動証明書管理ツールを利用している場合、MPICは多くの場合バックグラウンドで動作します。ただし、2025年9月14日までのテスト期間中 は発行ログを確認し、リモート拠点からの失敗があれば、設定ミスとして修正しておくことをおすすめします。

ロードバランサーやCDNが検証トラフィックをどう処理するかも確認してください。世界各地で一貫したレスポンス(DNSレコードやHTTPトークン)を返せる必要があります。キャッシュや伝播が地域ごとに異なると、拠点によって結果が変わり検証が失敗する可能性があります。

MPIC実装に備える

MPIC対応をスムーズに進めるために、今のうちに以下のステップを検討してください。

- 現在の検証方法を監査:複数拠点からの検証リクエストを妨げる要因(厳格すぎるネットワーク制御、不安定なDNSなど)がないかを確認。

- 外部からのテスト:分散型モニタリングツールや外部サービスを利用し、異なる地域から検証した場合の挙動を確認。DNSの場合は、伝播がすべての権威ネームサーバーに正しく反映されるか、TTL設定が妥当かを確認。

MPIC対応でお困りですか?

業界がMPICの強制適用へ向かう中、システムが複数リージョン、拠点からのドメイン利用権確認に対応できるようにしておくことが重要です。

当社のチームは、MPICの実装や証明書ライフサイクルへの影響について詳細なガイダンスを提供します。さらに、DigiCertの UltraDNS や DNS Made Easy などの統合ソリューション(国内提供は準備中)を利用すれば、どの拠点からのチェックでも一貫性とセキュリティを確保できます。