これまでの説明で、インターネット上で情報をやりとりするのにどのような危険が潜んでいるかは理解していただけましたか? ここで、これまで説明してきたような危険に対して電子証明書がなぜ有効なのかを解説しましょう。

電子証明書は「自分を証明するもの」ですから、情報をやりとりする相手側に公開することが前提となります。このことは、他人の電子証明書は誰でも入手できることを意味します。では、ハッカーが発行者や発行先を改ざんして電子証明書を悪用することはないのでしょうか?

電子証明書は、「第三者による偽造がされにくいこと」と「発行者と発行先がわかること」によって、こういったことが防げるようになっています。

それでは、これらの特長について見てみましょう。

なぜ電子証明書は第三者によって偽造されにくいのか?

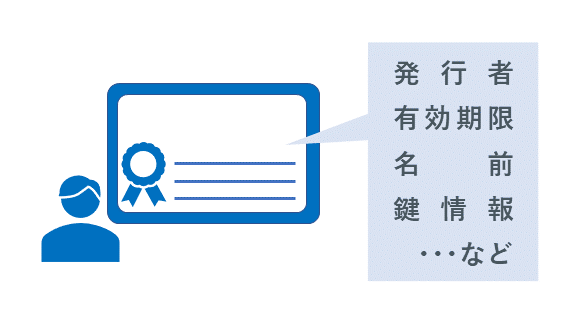

電子証明書の偽造が難しいのは「発行者による電子署名がなされている」ためです。発行者による電子署名には主に「公開鍵暗号」という非常に解読の困難な暗号技術が用いられます。この署名に利用される暗号化の鍵は、電子証明書を発行した者だけが持っています。

このため、鍵を持っていないハッカーは、電子証明書を勝手に作り替えること(偽造)ができないのです。

仮にハッカーが1 秒間に1012(約1兆)個の鍵を試せるコンピュータを使っても、すべての鍵を試すのに原理的におよそ300兆×1 万倍の年月がかかります。

発行者と発行先がわかれば、信頼できるか判断できる!

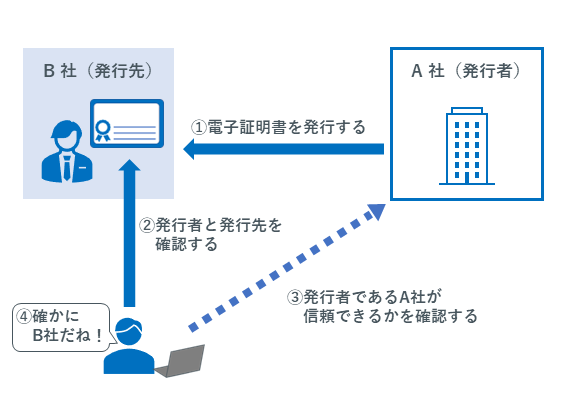

電子証明書は偽造が困難であるだけではなく、「誰から誰に対して発行されたものか」が明記されています。このため、電子証明書の発行者や発行先を簡単に確認することができます。

信頼できる機関や自分が勤務している会社などが発行者である電子証明書ならば、電子証明書の発行先(電子証明書の所有者)が信頼しうると判断することができます。

つまり、私たちは電子証明書の発行者を確認し、その発行者が信頼できると判断することで、電子証明書の発行先(電子証明書の所有者)を信頼することができるのです。

電子証明書は、証明書発行サービス会社や政府、企業などが運営する「認証局(CA)」と呼ばれる機関が発行しています。認証局は自らの信頼性や安全性、電子証明書の用途や信頼レベルなどを「認証業務運用規程(CPS)」という文書にまとめて公開します。このCPS を確認することで、認証局が信頼に足るかどうかを確認できます。

信頼できる認証局ってどこ?

ユーザが信頼できる認証局を一つずつ確認することは大変です。一般的なブラウザには予め信頼できる認証局の電子証明書(ルート証明書)が組み込まれており、ブラウザが証明書の有効性を調べてくれます。

デジサートの認証局はインターネットの世界で多くの利用者に信頼されている認証局のひとつであり、多くのブラウザにルート証明書が組み込まれています。

第4話 まとめ

電子証明書の発行者を確認することで、発行者や発行先が信頼できるかを判断できます。電子証明書には発行者の電子署名が必要なので、第三者が偽造することは不可能と言えます。

また、信頼されているルート証明書は一般的なブラウザやメーラーなどに予め組み込まれているので利用者は簡単に確認することができます。